java如何防御dds

Java防御DDoS攻击的方法

部署流量监控和分析工具,实时检测异常流量模式。使用工具如NetFlow、sFlow或自定义监控脚本,识别突发的流量增长或异常请求模式。

配置网络层防护,启用防火墙规则限制单个IP的连接数和请求频率。利用云服务提供商的DDoS防护服务,如AWS Shield或阿里云Anti-DDoS,自动过滤恶意流量。

使用应用层防护措施,在Web服务器或应用前端部署WAF(Web应用防火墙)。配置规则阻止恶意请求,如SQL注入、XSS攻击或高频API调用。Nginx或Apache的限速模块可限制单个IP的请求速率。

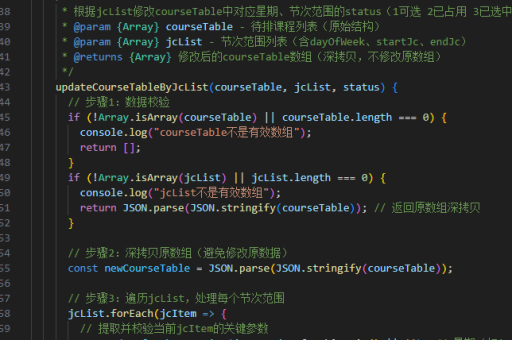

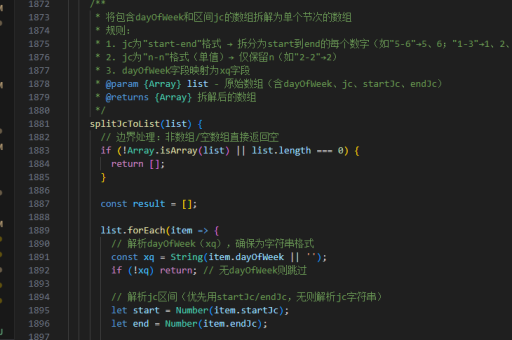

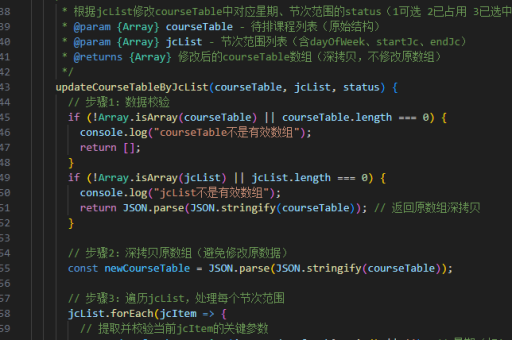

代码层面的防护策略

实现请求频率限制,使用Guava RateLimiter或自定义计数器。例如基于IP地址限制每秒请求数,超出阈值时返回429状态码。

// 使用Guava RateLimiter示例

RateLimiter limiter = RateLimiter.create(10.0); // 每秒10个请求

if (limiter.tryAcquire()) {

// 处理请求

} else {

response.setStatus(429);

response.getWriter().write("请求过于频繁");

}验证和过滤输入数据,对所有用户输入进行严格校验。使用正则表达式或库如OWASP ESAPI过滤异常参数,防止恶意 payload 触发资源密集型操作。

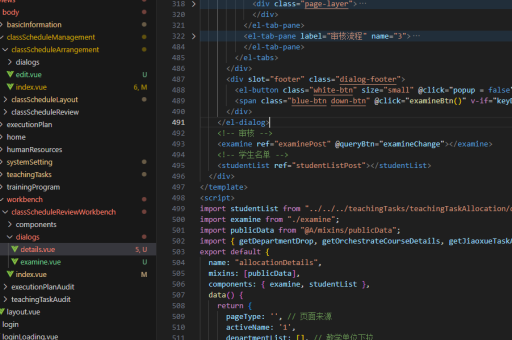

架构设计优化

采用负载均衡和弹性扩展,通过集群分散流量压力。云环境使用自动伸缩组,在流量激增时动态增加实例。多区域部署结合DNS轮询或Anycast技术,分散攻击流量。

设计无状态服务并启用缓存,减少后端资源消耗。Redis或Memcached缓存高频访问数据,避免每次请求都触发数据库查询。对计算密集型操作实施结果缓存。

应急响应计划

建立流量清洗和切换机制,与ISP或云服务商合作配置紧急流量清洗。预先设置备用IP或CDN切换方案,在攻击时快速迁移流量。

制定详细的响应流程,包括团队分工、沟通渠道和升级路径。定期进行攻防演练,测试防护措施的有效性和团队响应速度。记录攻击特征并更新防护规则,形成持续改进机制。