vue攻击链实现

Vue 攻击链实现

Vue 攻击链通常指利用 Vue.js 框架的漏洞或不当配置,进行安全攻击的路径。以下是常见的攻击方式和防御措施:

XSS(跨站脚本攻击)

Vue 默认会对插值表达式 {{ }} 进行 HTML 转义,防止 XSS 攻击。但使用 v-html 指令时,若动态渲染用户输入的内容,可能导致 XSS。

<div v-html="userProvidedContent"></div>防御方法:

避免直接使用 v-html 渲染不可信内容。若必须使用,需对内容进行过滤和转义。

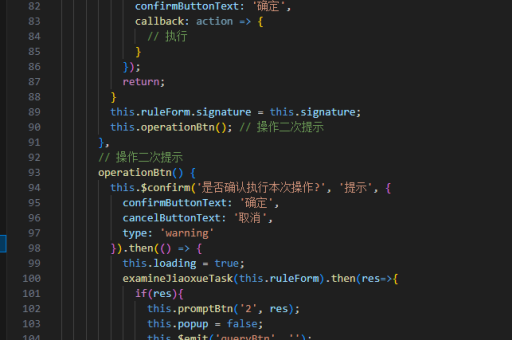

CSRF(跨站请求伪造)

Vue 应用通常与后端 API 交互,若未正确配置 CSRF 防护,可能导致攻击。

防御方法: 确保后端启用 CSRF 防护,如使用 CSRF Token。前端在请求中携带 Token:

axios.defaults.headers.common['X-CSRF-TOKEN'] = token;路由劫持

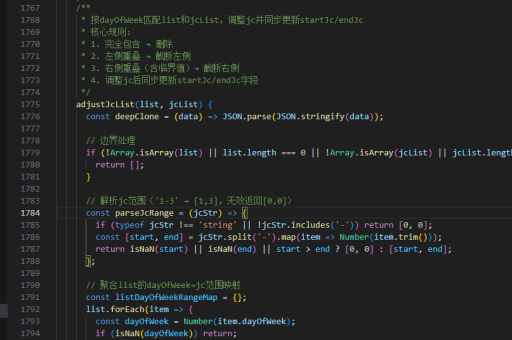

Vue Router 可能因配置不当导致未授权访问。

防御方法: 在路由守卫中进行权限校验:

router.beforeEach((to, from, next) => {

if (to.meta.requiresAuth && !isAuthenticated()) {

next('/login');

} else {

next();

}

});依赖库漏洞

Vue 项目依赖的第三方库可能存在安全漏洞。

防御方法:

定期使用工具(如 npm audit)检查依赖库漏洞,及时更新到安全版本。

数据泄露

前端敏感数据(如 API 密钥)硬编码在 Vue 组件中可能导致泄露。

防御方法:

将敏感数据存储在环境变量中,通过 process.env 访问:

const apiKey = process.env.VUE_APP_API_KEY;SSR(服务端渲染)安全

使用 Nuxt.js 等 SSR 方案时,需注意服务端的安全风险。

防御方法: 避免在服务端渲染时暴露敏感数据,确保服务器配置正确。

总结

Vue 攻击链的实现通常围绕框架特性或配置疏忽展开。通过合理配置、输入验证、依赖管理和权限控制,可有效降低安全风险。定期进行安全审计和漏洞扫描是维护 Vue 应用安全的关键措施。