java如何防止mysql注入

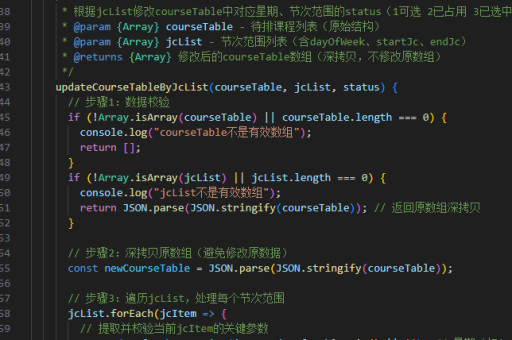

使用预编译语句(Prepared Statements)

预编译语句是防止SQL注入最有效的方法。通过参数化查询,SQL语句和用户输入数据分开处理,确保输入内容不会被解释为SQL代码。

String query = "SELECT * FROM users WHERE username = ? AND password = ?";

try (PreparedStatement stmt = connection.prepareStatement(query)) {

stmt.setString(1, username);

stmt.setString(2, password);

ResultSet rs = stmt.executeQuery();

// 处理结果集

}使用ORM框架

ORM框架(如Hibernate、MyBatis)自动处理参数化查询,减少手动拼接SQL的风险。

// Hibernate示例

@Query("SELECT u FROM User u WHERE u.username = :username AND u.password = :password")

User findUserByCredentials(@Param("username") String username, @Param("password") String password);输入验证与过滤

对用户输入进行严格验证,确保符合预期格式(如邮箱、电话号码等)。避免直接使用未经验证的输入拼接SQL。

if (!username.matches("[a-zA-Z0-9_]+")) {

throw new IllegalArgumentException("用户名包含非法字符");

}最小权限原则

数据库用户应仅授予必要权限,避免使用高权限账户(如root)连接应用。限制写权限或敏感操作。

使用存储过程

通过存储过程封装SQL逻辑,减少动态SQL拼接。需注意存储过程本身也需参数化。

String call = "{CALL validate_user(?, ?)}";

try (CallableStatement stmt = connection.prepareCall(call)) {

stmt.setString(1, username);

stmt.setString(2, password);

stmt.execute();

}避免动态拼接SQL

禁止直接拼接SQL字符串,尤其是用户输入。以下为错误示范:

// 错误示例:易受注入攻击

String query = "SELECT * FROM users WHERE username = '" + username + "'";使用安全工具检测

定期使用SQL注入检测工具(如OWASP ZAP、SQLMap)扫描应用漏洞,确保防护措施有效。

通过以上方法综合应用,可显著降低SQL注入风险,保障数据库安全。