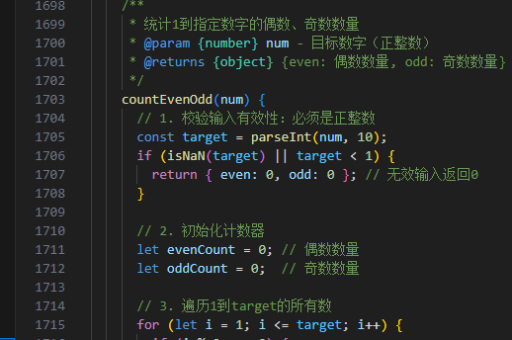

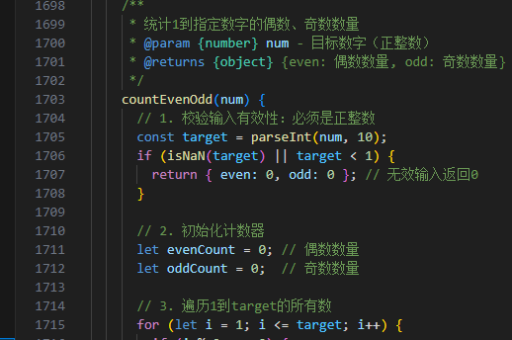

java如何防止sql注入

使用预编译语句(Prepared Statements)

预编译语句是防止SQL注入最有效的方法之一。通过使用PreparedStatement,SQL语句的结构在编译时就已经确定,参数值在运行时动态绑定,避免了恶意SQL代码的注入。

String query = "SELECT * FROM users WHERE username = ? AND password = ?";

try (PreparedStatement stmt = connection.prepareStatement(query)) {

stmt.setString(1, username);

stmt.setString(2, password);

ResultSet rs = stmt.executeQuery();

}使用ORM框架

对象关系映射(ORM)框架如Hibernate或MyBatis可以自动处理SQL注入问题。这些框架通过参数化查询和对象映射,减少了手动编写SQL语句的需求。

// Hibernate示例

Session session = sessionFactory.openSession();

Query<User> query = session.createQuery("FROM User WHERE username = :username", User.class);

query.setParameter("username", username);

List<User> users = query.list();输入验证和过滤

对用户输入进行严格的验证和过滤,确保输入符合预期的格式和类型。可以使用正则表达式或第三方库(如Apache Commons Validator)来检查输入。

if (!username.matches("[a-zA-Z0-9_]+")) {

throw new IllegalArgumentException("Invalid username");

}使用存储过程

存储过程可以将SQL逻辑封装在数据库中,应用程序通过调用存储过程并传递参数来执行操作。这种方式可以减少SQL注入的风险。

String call = "{call getUser(?, ?)}";

try (CallableStatement stmt = connection.prepareCall(call)) {

stmt.setString(1, username);

stmt.setString(2, password);

ResultSet rs = stmt.executeQuery();

}最小权限原则

数据库用户应该只拥有执行必要操作的最小权限。避免使用具有高权限的账户(如root或sa)连接数据库,限制应用程序账户的权限。

使用安全的连接池

配置连接池(如HikariCP或Tomcat JDBC Pool)时,确保连接池本身不会暴露SQL注入漏洞。定期更新连接池库以获取最新的安全补丁。

日志和监控

记录所有数据库操作日志,并监控异常行为。通过日志分析可以发现潜在的SQL注入尝试,并及时采取措施。

// 使用Log4j记录SQL语句

Logger logger = LogManager.getLogger("SQLLogger");

logger.info("Executing query: " + query);避免动态拼接SQL

绝对避免通过字符串拼接的方式构造SQL语句。这种方式极易受到SQL注入攻击。

// 错误示例

String query = "SELECT * FROM users WHERE username = '" + username + "'";

Statement stmt = connection.createStatement();

ResultSet rs = stmt.executeQuery(query);使用安全的API和库

选择经过安全审计的库和API来处理数据库操作。例如,使用JPA(Java Persistence API)或Spring Data JPA可以减少手动编写SQL的需求。

// Spring Data JPA示例

public interface UserRepository extends JpaRepository<User, Long> {

User findByUsername(String username);

}定期更新和补丁

保持Java环境、数据库驱动和依赖库的最新版本,确保已知的安全漏洞得到修复。定期检查安全公告并应用补丁。