php注入实现

PHP注入(通常指SQL注入)是一种利用应用程序对用户输入处理不当的安全漏洞,通过构造恶意输入来操纵数据库查询的攻击方式。以下是关于PHP注入的实现原理及防护方法的说明:

PHP注入的实现原理

恶意用户通过表单、URL参数或HTTP头等输入点,插入SQL代码片段。当应用程序未正确过滤或转义这些输入时,这些代码会被拼接到SQL查询中执行。

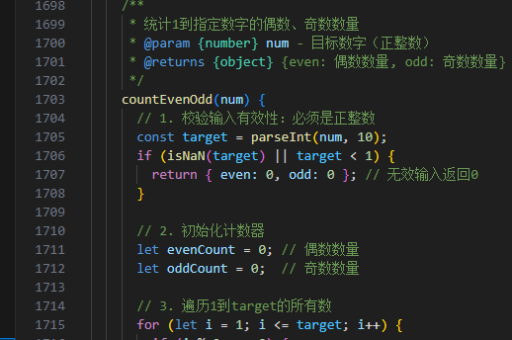

例如,以下PHP代码存在SQL注入漏洞:

$username = $_POST['username'];

$password = $_POST['password'];

$sql = "SELECT * FROM users WHERE username = '$username' AND password = '$password'";攻击者输入admin' --作为用户名,注释掉后续查询条件,可能绕过认证。

常见的PHP注入类型

-

联合查询注入

通过UNION合并恶意查询,例如:' UNION SELECT 1,2,3,password FROM users -- -

布尔盲注

通过条件语句的真假差异推断数据,例如:' AND (SELECT SUBSTRING(password,1,1) FROM users WHERE id=1) = 'a' -- -

时间盲注

利用延时函数(如SLEEP())判断条件是否成立:' AND IF(1=1, SLEEP(5), 0) --

防护PHP注入的方法

-

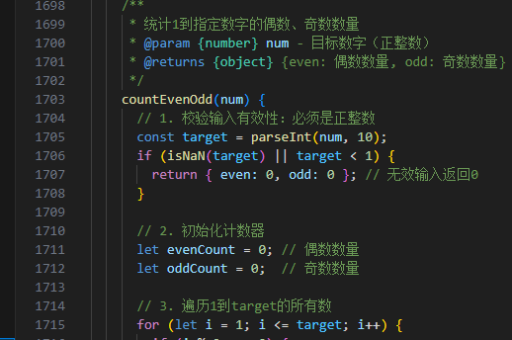

使用预处理语句(PDO或MySQLi)

参数化查询确保输入数据与SQL指令分离:$stmt = $pdo->prepare("SELECT * FROM users WHERE username = :username"); $stmt->execute(['username' => $username]); -

输入验证与过滤

对用户输入进行白名单验证,例如:if (!preg_match('/^[a-zA-Z0-9_]+$/', $username)) { die("Invalid username"); } -

转义特殊字符

使用mysqli_real_escape_string或PDO::quote(但预处理语句更安全):$username = mysqli_real_escape_string($conn, $_POST['username']); -

最小权限原则

数据库账户仅授予必要权限,避免使用root账号。 -

错误处理

关闭生产环境的错误回显,防止泄露敏感信息:ini_set('display_errors', 0);

自动化检测工具

- SQLMap:自动化检测和利用SQL注入的工具。

- Burp Suite:拦截HTTP请求并手动测试注入点。

注意:本文仅用于安全研究学习,未经授权对系统进行注入测试是违法行为。开发者应主动修复漏洞,而非利用漏洞。