如何对付snb react

理解 SNB React 的特性

SNB React 通常指恶意软件或网络攻击中的一种反应机制,可能涉及逃避检测、对抗分析或干扰防御措施。了解其行为模式是制定应对策略的基础。常见的特性包括动态代码混淆、反调试技术、流量加密等。

静态分析与动态分析结合

静态分析通过反编译或反汇编检查代码结构,识别可疑的代码片段或字符串。动态分析在受控环境(如沙箱)中运行样本,监控其行为(如文件操作、网络请求)。结合两者可提高检测率,避免单一方法的局限性。

使用行为检测工具

部署端点检测与响应(EDR)工具或入侵检测系统(IDS),监控进程创建、注册表修改、异常网络连接等行为。规则应针对 SNB React 的常见行为(如进程注入、持久化手段)进行定制。

流量分析与拦截

对加密流量进行深度包检测(DPI),识别异常通信模式(如固定心跳包、非标准端口)。结合威胁情报(如已知 C2 服务器 IP),实时阻断恶意连接。必要时使用中间人解密(MITM)分析 HTTPS 流量。

代码混淆对抗

若 SNB React 使用代码混淆,可采用动态插桩工具(如 Frida、Pin)在运行时提取解密后的代码。反混淆技术包括模拟执行(Unicorn Engine)或符号执行(Angr)还原原始逻辑。

环境隔离与沙箱

在隔离环境中运行可疑样本,限制其对真实系统的访问权限。使用虚拟化技术(如 Docker、VMware)或专用沙箱(Cuckoo Sandbox)记录行为,避免污染生产环境。

更新签名与规则库

定期更新防病毒软件和 IDS/IPS 的签名库,覆盖 SNB React 的新变种。结合机器学习模型检测未知变种,降低对静态签名的依赖。

应急响应流程

建立事件响应计划,包含样本采集、行为分析、影响评估和系统恢复步骤。保留日志和内存转储供取证分析,确保快速遏制攻击扩散。

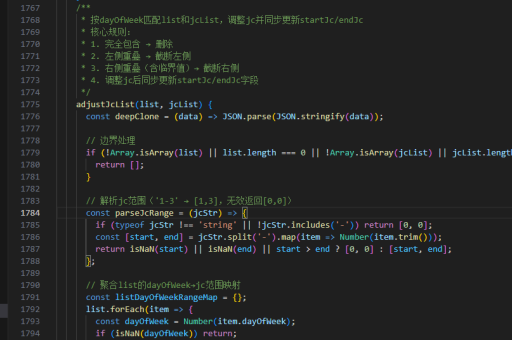

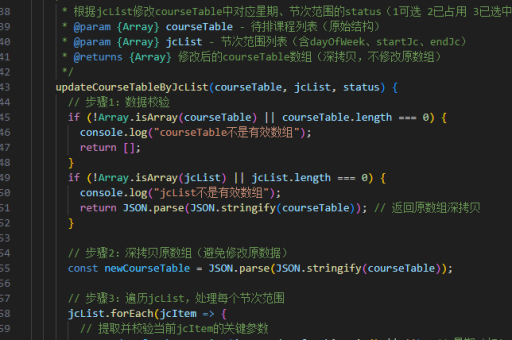

示例代码:动态插桩提取解密逻辑

以下为 Frida 脚本示例,用于挂钩解密函数并打印输出:

Interceptor.attach(Module.findExportByName(null, "decrypt_function"), {

onEnter: function(args) {

console.log("Decrypt input:", args[0].readUtf8String());

},

onLeave: function(retval) {

console.log("Decrypt output:", retval.readUtf8String());

}

});数学建模检测异常行为

通过统计模型(如泊松分布)识别进程行为的异常频率:

[ P(X=k) = \frac{\lambda^k e^{-\lambda}}{k!} ]

其中 (\lambda) 为正常行为的平均事件率,(k) 为观测值。显著偏离时触发警报。

以上方法需根据具体场景调整优先级和组合方式,持续监控技术演进以保持防御有效性。