java如何绕过token

绕过Token验证通常涉及安全漏洞或非法行为,不建议尝试。以下内容仅用于安全研究和防御目的,请勿用于非法用途。

常见Token验证绕过方法

修改请求头或参数 某些系统可能仅检查请求中是否存在Token,但未验证其有效性。尝试删除或修改Token参数,观察系统是否仍允许操作。

重放攻击 捕获有效的Token并在其他请求中重复使用。部分系统未设置Token时效性或使用限制,导致旧Token仍可生效。

伪造Token签名 若Token采用弱加密算法(如MD5或固定密钥的JWT),可能通过分析生成规律伪造有效Token。使用工具检测加密强度:

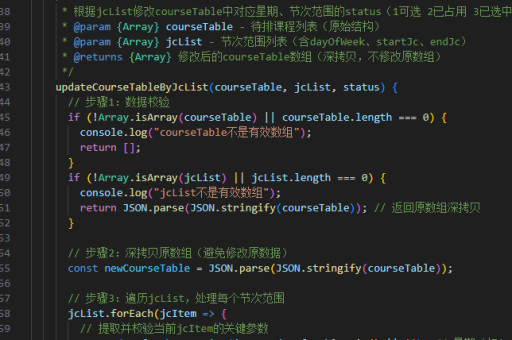

// 示例:检测JWT签名算法

String token = "eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9...";

String[] parts = token.split("\\.");

if (parts.length == 3) {

String header = new String(Base64.getUrlDecoder().decode(parts[0]));

System.out.println("Header: " + header); // 查看算法类型

}利用逻辑缺陷 某些系统在特定流程(如密码重置)中可能跳过Token验证。通过构造特殊请求路径或参数绕过检查。

防御建议

服务端措施

- 使用HTTPS防止Token截获

- 设置短期有效期并实现刷新机制

- 对敏感操作增加二次验证

- 记录和监控异常Token使用

代码示例:JWT验证加强

public boolean validateToken(String token) {

try {

Jwts.parserBuilder()

.setSigningKey(Keys.hmacShaKeyFor(secretKey.getBytes()))

.build()

.parseClaimsJws(token);

return true;

} catch (Exception e) {

// 记录异常并告警

securityLogger.alert("Invalid token detected: " + token);

return false;

}

}任何系统安全测试均应获得明确授权。未经授权的访问尝试可能违反《计算机信息系统安全保护条例》等法律法规。