如何扫描java代码

扫描Java代码的方法

使用静态代码分析工具

静态代码分析工具可以在不运行代码的情况下检查潜在问题。常见工具包括:

- SonarQube:支持多种语言的静态分析,提供详细的报告和修复建议。

- Checkstyle:检查代码风格是否符合规范,如缩进、命名约定等。

- PMD:检测潜在的错误,如未使用的变量、空catch块等。

- FindBugs(现为SpotBugs):专注于性能和安全问题。

安装后,通过命令行或集成到构建工具(如Maven、Gradle)中运行扫描。

集成到构建流程

在Maven或Gradle中配置插件,确保每次构建时自动扫描代码:

- Maven:在

pom.xml中添加SonarQube或Checkstyle插件。 - Gradle:在

build.gradle中配置相应的插件依赖和任务。

示例Maven配置:

<plugin>

<groupId>org.sonarsource.scanner.maven</groupId>

<artifactId>sonar-maven-plugin</artifactId>

<version>3.9.1.2184</version>

</plugin>使用IDE插件

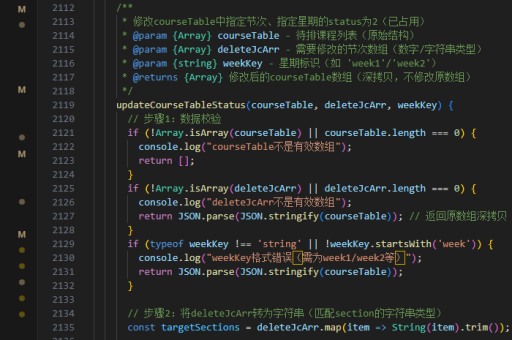

主流IDE(如IntelliJ IDEA、Eclipse)支持静态分析插件:

- IntelliJ IDEA:内置代码检查功能,可通过

Analyze > Inspect Code运行。 - Eclipse:安装插件如Checkstyle、PMD,通过右键菜单或项目属性配置扫描。

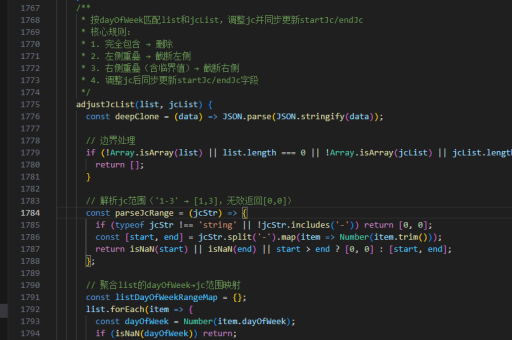

自定义规则扫描

根据团队需求定义自定义规则:

- Checkstyle:通过XML文件配置规则,如限制行长度、强制注释。

- SonarQube:在管理界面创建或修改质量规则。

示例Checkstyle规则片段:

<module name="FileLength">

<property name="max" value="500"/>

</module>持续集成(CI)集成

在CI/CD管道(如Jenkins、GitHub Actions)中嵌入扫描步骤:

- Jenkins:添加SonarQube扫描步骤或调用Maven/Gradle任务。

- GitHub Actions:通过YAML文件配置静态分析任务。

示例GitHub Actions配置:

- name: Run SonarQube

uses: sonarsource/sonarqube-scan-action@master

env:

SONAR_TOKEN: ${{ secrets.SONAR_TOKEN }}安全漏洞扫描

使用专门工具检测依赖项或代码中的安全漏洞:

- OWASP Dependency-Check:检查依赖库的已知漏洞。

- Snyk:提供实时漏洞数据库和修复建议。

运行Dependency-Check示例命令:

dependency-check.sh --project MyApp --scan ./src代码覆盖率检查

结合单元测试工具(如JaCoCo)确保测试覆盖:

- JaCoCo:生成HTML或XML报告,标记未覆盖的代码行。

Maven中配置JaCoCo示例:

<plugin>

<groupId>org.jacoco</groupId>

<artifactId>jacoco-maven-plugin</artifactId>

<version>0.8.7</version>

<executions>

<execution>

<goals>

<goal>prepare-agent</goal>

</goals>

</execution>

</executions>

</plugin>