java如何判断漏洞

Java漏洞检测方法

使用静态代码分析工具扫描代码,如SonarQube、FindBugs或Checkmarx。这些工具可以识别常见的安全漏洞模式,如SQL注入、XSS等。

对依赖库进行漏洞扫描,使用OWASP Dependency-Check或Snyk。这些工具能检测项目中使用的第三方库是否存在已知漏洞。

进行动态安全测试,使用ZAP或Burp Suite等工具。通过模拟攻击检测运行时的漏洞,如认证绕过、CSRF等。

定期检查CVE数据库和厂商安全公告,确保使用的Java版本和组件没有已知漏洞。Oracle定期发布Java的CPU更新包含安全修复。

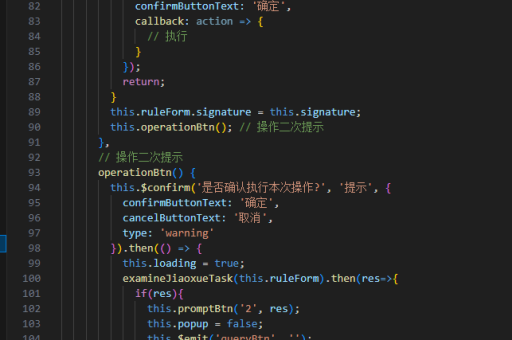

实施安全编码规范,避免常见漏洞模式。例如使用PreparedStatement防止SQL注入,对用户输入进行验证和转义。

自动化漏洞扫描工具

SonarQube提供静态代码分析,能检测出潜在的安全漏洞。集成到CI/CD流程中实现持续检测。

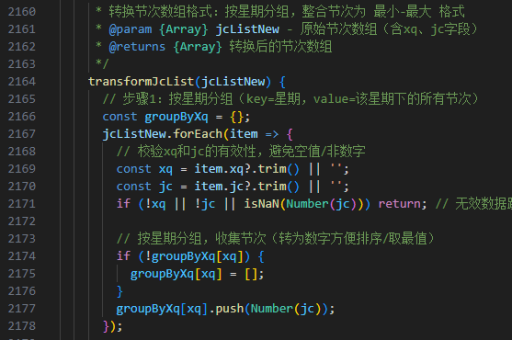

OWASP Dependency-Check分析项目依赖,生成包含CVE信息的报告。支持Maven和Gradle项目。

Snyk提供更全面的依赖扫描,支持多种语言和框架。可以集成到开发流程中提供实时反馈。

Fortify静态代码分析器提供深入的漏洞检测,适合企业级应用。能识别复杂的安全问题模式。

手动代码审查要点

检查所有用户输入的处理,确保进行适当的验证和清理。特别注意文件操作、数据库查询和命令执行相关的代码。

审查身份验证和授权逻辑,检查是否存在硬编码凭证、权限提升等问题。确保遵循最小权限原则。

检查加密相关代码,避免使用不安全的算法或实现。例如确保不使用MD5或DES等已被证明不安全的算法。

审查错误处理和信息披露,确保异常不会泄露敏感信息。堆栈跟踪不应直接显示给用户。

运行时防护措施

使用Java安全管理器限制代码权限,防止恶意操作。配置适当的策略文件控制访问权限。

部署WAF防护常见Web攻击,如SQL注入、XSS等。ModSecurity等开源方案可供选择。

实施日志监控和安全审计,检测异常行为。集中管理日志并设置告警规则。

定期进行渗透测试,模拟真实攻击场景。雇佣专业安全团队或使用自动化工具进行测试。

持续安全维护策略

保持Java环境和所有依赖库更新,及时应用安全补丁。建立漏洞响应流程快速处理新发现的问题。

实施安全开发培训,提高团队安全意识。定期进行代码审查和安全测试。

建立安全基线配置,确保生产环境符合安全标准。禁用不必要的服务和功能。

监控安全公告和漏洞数据库,及时了解新威胁。订阅相关安全邮件列表和RSS源。