jquery xss

jQuery XSS 漏洞概述

jQuery 作为广泛使用的 JavaScript 库,历史上曾存在多个可能导致跨站脚本攻击(XSS)的安全漏洞。这些漏洞通常与不当的 HTML 解析或 DOM 操作相关,可能被攻击者利用注入恶意脚本。

常见 jQuery XSS 漏洞场景

jQuery.html() 方法的不安全使用

通过 .html() 或 .append() 等方法直接插入未过滤的用户输入时,可能导致 XSS。例如:

$('#target').html(userInput); // 若 userInput 包含恶意脚本,会被执行jQuery 选择器中的 XSS 某些 jQuery 选择器(如属性选择器)可能被滥用:

$('[data=' + userInput + ']'); // 若 userInput 包含恶意字符串,可能触发 XSS旧版本 jQuery 的已知漏洞

jQuery 1.x 和 2.x 版本中存在多个与 XSS 相关的漏洞(如 CVE-2020-11022/CVE-2020-11023),涉及 $.htmlPrefilter 的缺陷。

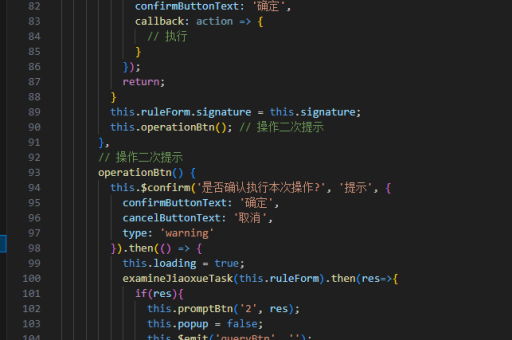

防护措施

输入过滤与输出编码

对所有用户输入进行严格的验证和过滤,使用 .text() 而非 .html() 输出非 HTML 内容:

$('#target').text(userInput); // 自动转义 HTML 标签升级 jQuery 版本 确保使用最新稳定版 jQuery(3.x 或更高),已修复历史 XSS 相关漏洞。

使用 CSP 策略 通过内容安全策略(Content Security Policy)限制脚本执行来源,降低 XSS 影响:

Content-Security-Policy: default-src 'self'; script-src 'self' 'unsafe-inline';避免动态拼接 HTML

使用模板引擎(如 Mustache.js)或 document.createElement 替代字符串拼接:

const div = document.createElement('div');

div.textContent = userInput;

$('#target').append(div);测试与验证

使用工具(如 OWASP ZAP)或手动测试用户输入点,验证是否存在可执行的脚本注入点。特别注意以下 payload:

<img src=x onerror=alert(1)>

<script>alert(1)</script>通过结合代码审查、自动化扫描和及时更新依赖库,可有效降低 jQuery 相关的 XSS 风险。