vue实现xss

Vue 中防止 XSS 攻击的方法

XSS(跨站脚本攻击)是一种常见的安全漏洞,攻击者通过注入恶意脚本到网页中,窃取用户信息或执行其他恶意操作。Vue 提供了一些内置机制来防范 XSS,但仍需开发者注意以下事项。

使用 v-html 时的注意事项

Vue 的 v-html 指令会直接渲染 HTML 内容,可能导致 XSS 攻击。仅在完全信任内容来源时使用 v-html,否则应避免使用。

<div v-html="userProvidedContent"></div>自动转义插值表达式

Vue 默认对插值表达式 {{ }} 进行 HTML 转义,防止 XSS 攻击。以下示例中,userInput 中的脚本会被转义,不会执行。

<p>{{ userInput }}</p>使用第三方库净化 HTML

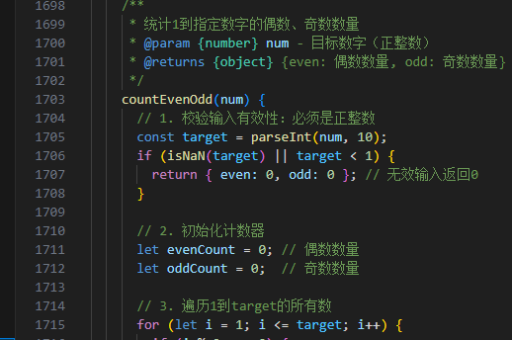

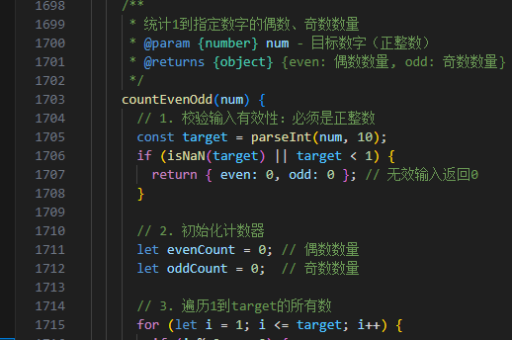

对于需要渲染用户输入 HTML 的场景,可以使用 DOMPurify 等库净化内容,确保安全。

import DOMPurify from 'dompurify';

export default {

data() {

return {

userInput: '<script>alert("XSS")</script>'

};

},

computed: {

sanitizedInput() {

return DOMPurify.sanitize(this.userInput);

}

}

};设置 CSP 策略

内容安全策略(CSP)是一种额外的安全层,限制脚本和其他资源的加载。在 HTML 的 <meta> 标签或 HTTP 头中设置 CSP。

<meta http-equiv="Content-Security-Policy" content="default-src 'self'; script-src 'self'">避免动态生成可执行代码

避免使用 eval() 或 new Function() 动态执行用户输入,这些方法会直接执行代码,存在严重安全风险。

// 不安全示例

eval(userInput);

new Function(userInput);验证和过滤用户输入

对所有用户输入进行验证和过滤,确保输入符合预期格式。例如,使用正则表达式移除可疑标签或属性。

const cleanInput = userInput.replace(/<script.*?>.*?<\/script>/gi, '');使用 HTTP-only Cookie

对于敏感信息(如会话 ID),设置 Cookie 为 HTTP-only,防止 JavaScript 通过 document.cookie 访问。

// 后端设置示例(Node.js)

res.cookie('sessionId', '12345', { httpOnly: true });通过以上方法,可以有效减少 Vue 应用中的 XSS 风险。始终遵循最小权限原则,确保用户输入的安全性。