jquery 漏洞

jQuery 常见漏洞及防范措施

jQuery 作为广泛使用的 JavaScript 库,历史上存在过多个安全漏洞。以下是常见漏洞类型及对应的防范方法:

CVE-2020-11022 和 CVE-2020-11023 这两个漏洞涉及 jQuery 的 HTML 解析机制,攻击者可能通过特定输入导致跨站脚本攻击(XSS)。影响版本包括 3.x 之前的版本。升级到 jQuery 3.5.0 或更高版本可修复此问题。

CVE-2015-9251

早期版本的 jQuery 通过 $.parseHTML 方法处理 HTML 字符串时存在 XSS 风险。解决方案是避免直接插入未经验证的用户输入,并使用最新版 jQuery。

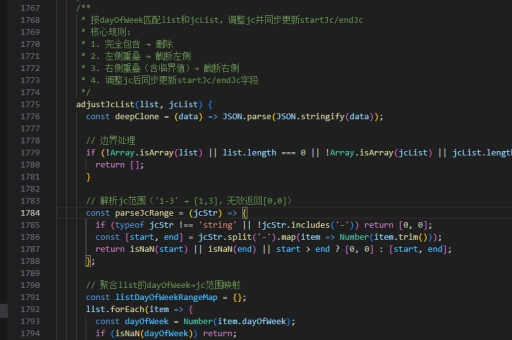

原型污染漏洞 某些 jQuery 方法可能被利用修改对象原型链,导致意外行为。防范措施包括冻结敏感对象原型:

Object.freeze(Object.prototype);AJAX 安全风险

使用 $.ajax 时若未正确配置,可能导致 CSRF 攻击。应始终包含 CSRF 令牌:

$.ajaxSetup({

headers: { 'X-CSRF-TOKEN': $('meta[name="csrf-token"]').attr('content') }

});最佳安全实践

保持 jQuery 版本更新至最新稳定版,定期检查官方安全公告。

对用户输入进行严格验证和转义,避免直接插入 DOM:

var userInput = $('#input').val();

$('#output').text(userInput); // 使用.text()而非.html()使用 Content Security Policy (CSP) 限制脚本执行源,降低 XSS 影响。

避免使用已弃用的方法如 .load(),这些方法可能包含已知漏洞。

漏洞检测工具

使用 OWASP ZAP 或 Burp Suite 等工具扫描应用中的 jQuery 相关漏洞。

通过 Snyk 或 npm audit 检查项目依赖的已知漏洞:

npm audit