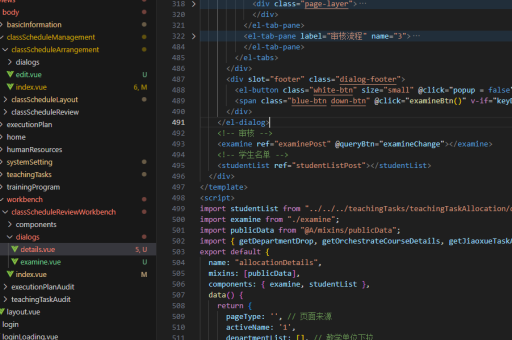

vue实现xss

XSS 防护基础

Vue 通过默认的文本插值({{ }})和指令(如 v-bind)自动对动态内容进行 HTML 转义,防止大部分 XSS 攻击。例如以下代码会自动转义 HTML 标签:

<template>

<div>{{ userInput }}</div>

</template>危险场景与规避

动态 HTML 渲染

使用 v-html 指令时会绕过转义,需确保内容绝对可信:

<template>

<div v-html="sanitizedContent"></div>

</template>

<script>

export default {

data() {

return {

rawContent: '<script>alert(1)</script>',

};

},

computed: {

sanitizedContent() {

return DOMPurify.sanitize(this.rawContent); // 使用 DOMPurify 清理

},

},

};

</script>第三方库集成

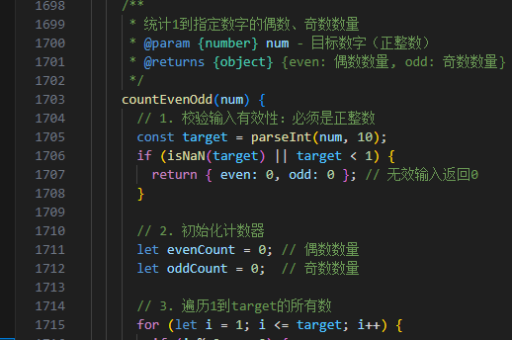

推荐使用 DOMPurify 进行 HTML 净化:

-

安装库:

npm install dompurify -

在 Vue 中使用:

import DOMPurify from 'dompurify';

export default { methods: { sanitizeInput(input) { return DOMPurify.sanitize(input); }, }, };

### URL 与事件处理防护

动态绑定 URL 时需验证协议,避免 `javascript:` 攻击:

```html

<template>

<a :href="safeUrl">Link</a>

</template>

<script>

export default {

data() {

return {

userUrl: 'javascript:alert(1)',

};

},

computed: {

safeUrl() {

return this.userUrl.startsWith('http') ? this.userUrl : '#';

},

},

};

</script>CSP 增强防护

在 vue.config.js 中配置 Content Security Policy:

module.exports = {

devServer: {

headers: {

"Content-Security-Policy": "default-src 'self'; script-src 'self'",

},

},

};服务端协同防护

即使前端防护完备,服务端仍需:

- 验证输入数据格式

- 输出时进行编码

- 设置安全的 HTTP 头(如

X-XSS-Protection)

注意事项

- 避免拼接 HTML 字符串直接渲染,优先使用 Vue 的模板语法。

- 对富文本编辑器内容必须使用净化库处理。

- 定期更新依赖库以修复安全漏洞。

通过结合框架特性、净化库和规范开发流程,可有效降低 XSS 风险。